sábado, 31 de mayo de 2014

¿QUE ES LA ARQUITECTURA DE ETHERNET?

Es un estándar de redes de área local para computadores con acceso al medio por detección de la onda portadora y con detección de colisiones (CSMA/CD). Su nombre viene del concepto físico de ether. Ethernet define las características de cableado y señalización de nivel físico y los formatos de tramas de datos del nivel de enlace de datos del modelo OSI.

Ethernet se tomó como base para la redacción del estándar internacional IEEE 802.3, siendo usualmente tomados como sinónimos. Se diferencian en uno de los campos de la trama de datos. Sin embargo, las tramas Ethernet e IEEE 802.3 pueden coexistir en la misma red.

Las tecnologías Ethernet que existen se diferencian en estos conceptos:

Velocidad de transmisión

- Velocidad a la que transmite la tecnología.

Tipo de cable

- Tecnología del nivel físico que usa la tecnología.

Longitud máxima

- Distancia máxima que puede haber entre dos nodos adyacentes (sin estaciones repetidoras).

Topología

- Determina la forma física de la red. Bus si se usan conectores T (hoy sólo usados con las tecnologías más antiguas) y estrella si se usan hubs (estrella de difusión) o switches (estrella conmutada).

Ethernet se tomó como base para la redacción del estándar internacional IEEE 802.3, siendo usualmente tomados como sinónimos. Se diferencian en uno de los campos de la trama de datos. Sin embargo, las tramas Ethernet e IEEE 802.3 pueden coexistir en la misma red.

Las tecnologías Ethernet que existen se diferencian en estos conceptos:

Velocidad de transmisión

- Velocidad a la que transmite la tecnología.

Tipo de cable

- Tecnología del nivel físico que usa la tecnología.

Longitud máxima

- Distancia máxima que puede haber entre dos nodos adyacentes (sin estaciones repetidoras).

Topología

- Determina la forma física de la red. Bus si se usan conectores T (hoy sólo usados con las tecnologías más antiguas) y estrella si se usan hubs (estrella de difusión) o switches (estrella conmutada).

¿QUÉ ES LA ARQUITECTURA ARCNET?

Arquitectura de red de área local desarrollado por Datapoint Corporation en 1977 que utiliza una técnica de acceso de paso de testigo como el Token Ring. La topología física es en forma de estrella mientras que la topología lógica es en forma de anillo, utilizando cable coaxial y hubs pasivos (hasta 4 conexiones) o activos.

- Aunque utilizan topología en bus, suele emplearse un concentrador para distribuir las estaciones de trabajo usando una configuración de estrella.

- El cable que usan suele ser coaxial, aunque el par trenzado es el más conveniente para cubrir distancias cortas.

- El cable utiliza un conector BNC giratorio.

¿QUE ES LA ARQUITECTURA DE TOKEN RING?

Es una arquitectura de red desarrollada por IBM en los años 1970 con topología física en anillo y técnica de acceso de paso de testigo, usando un frame de 3 bytes llamado token que viaja alrededor del anillo. Token Ring se recoge en el estándar IEEE 802.5. En desuso por la popularización de Ethernet; actualmente no es empleada en diseños de redes.

- Utiliza una topología lógica en anillo

- Utiliza cable especial apantallado

- La longitud total de la red no puede superar los 366 metros.

- Estas redes alcanzan una velocidad máxima de transmisión que oscila entre los 4 y los 16 Mbps.

jueves, 29 de mayo de 2014

Herramientas para verificar el funcionamiento de la red

Para verificar el funcionamiento de la red se usan distintas herramientas, están las incluidas en el sistema operativo, por ejemplo:

hostname: Muestra el nombre de la computadora que estamos utilizando.

ipconfig: Muestra y permite renovar la configuración de todos los interfaces de red.

ipconfig/all: Muestra la configuración de las conexiones de red.

net: Permite administrar usuarios, carpetas compartidas, servicios, etc.

net view: muestra las computadoras conectadas a la red.

net share: muestra los recursos compartidos del equipo, para la red.

net user: muestra las cuentas de usuario existentes en el equipo.

net localgroup: muestra los grupos de usuarios existentes en el equipo.

ping: Comando para comprobar si una computadora está conectada a la red o no.

Herramientas para verificar el funcionamiento de una red:

El conjunto de herramientas que se pueden emplear en el mantenimiento de sistemas es tan amplio o mas

que la diversidad misma de los sistemas susceptibles de ser mantenidos.s. Incluso, de forma recursiva, buena

parte de las herramientas utilizadas en el mantenimiento requieren a su vez de mantenimiento para continuar

siendo operativas. Por citar un ejemplo curioso la herramienta mas adecuada para identificar un problema en

un analizador logico podrıa ser, segun el caso, otro analizador logico.De este modo, incluso restringiendonos a los sistemas informaticos, la diversidad de las herramientas y la

complejidad de las mas especializadas hacen que intentar describirlas o simplemente presentarlas todas sea

una tarea imposible.

Desde elementos tan simples como unas pinzas, un destornillador o un soldador para

reparar circuitos o cableados hasta una camara blanca para la fabricacion de una nueva versi´on de un circuito

integrado, pasando por un sistema JTAG compuesto de hardware especıfico, software y un ordenador, todo son

herramientas v´alidas para mantener sistemas electronicos digitales.rramientas validas para mantener sistemas electronicos digitales.

En el caso de los sistemas informaticos sobre todo, aunque no solamente, en los ordenadores se da adem´as

la circunstancia de que tanto el sistema a mantener como la herramienta pueden ser hardware,software y

recordemos que el software no tiene existencia fısica o una mezcla de ambos, lo que da todavıa mayor diversidad a las herramientas.

Herramientas para verificar el funcionamiento de una red:

El conjunto de herramientas que se pueden emplear en el mantenimiento de sistemas es tan amplio o mas

que la diversidad misma de los sistemas susceptibles de ser mantenidos.s. Incluso, de forma recursiva, buena

parte de las herramientas utilizadas en el mantenimiento requieren a su vez de mantenimiento para continuar

siendo operativas. Por citar un ejemplo curioso la herramienta mas adecuada para identificar un problema en

un analizador logico podrıa ser, segun el caso, otro analizador logico.De este modo, incluso restringiendonos a los sistemas informaticos, la diversidad de las herramientas y la

complejidad de las mas especializadas hacen que intentar describirlas o simplemente presentarlas todas sea

una tarea imposible.

Desde elementos tan simples como unas pinzas, un destornillador o un soldador para

reparar circuitos o cableados hasta una camara blanca para la fabricacion de una nueva versi´on de un circuito

integrado, pasando por un sistema JTAG compuesto de hardware especıfico, software y un ordenador, todo son

herramientas v´alidas para mantener sistemas electronicos digitales.rramientas validas para mantener sistemas electronicos digitales.

En el caso de los sistemas informaticos sobre todo, aunque no solamente, en los ordenadores se da adem´as

la circunstancia de que tanto el sistema a mantener como la herramienta pueden ser hardware,software y

recordemos que el software no tiene existencia fısica o una mezcla de ambos, lo que da todavıa mayor diversidad a las herramientas.

Capa 1 ejemplos:

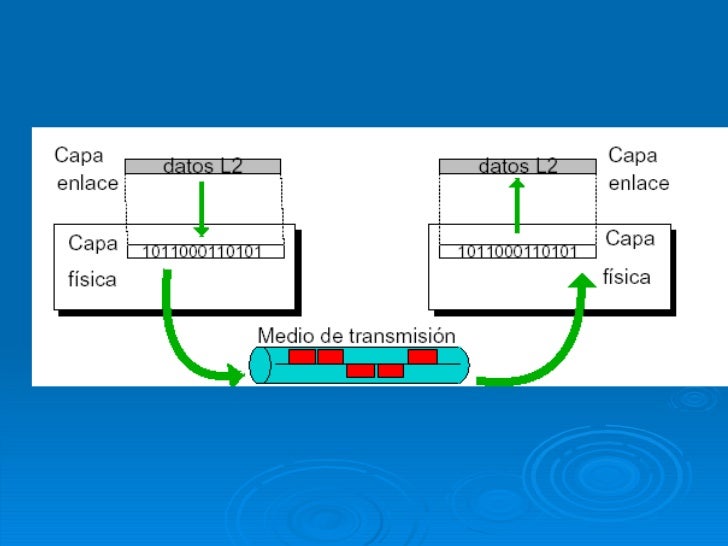

El nivel físico o capa física se refiere a las transformaciones que se hacen a la secuencia de bits para trasmitirlos de un lugar a otro. Siempre los bits se manejan dentro del PC como niveles eléctricos. Por ejemplo, puede decirse que en un punto o cable existe un 1 cuando está en cantidad de volts y un cero cuando su nivel es de 0 volts. Cuando se trasmiten los bits siempre se transforman en otro tipo de señales de tal manera que en el punto receptor puede recuperar la secuencia de bits originales. Esas transformaciones corresponden a los físicos e ingenieros.

La imagen nos mustra el enlace de la capa como la manda el medio de trasmicion y cuando la resive.La Capa Física o Nivel 1 proporciona los medios mecánicos, eléctricos, funcionales y de procedimiento para activar, mantener y desactivar conexiones físicas en la transmisión de información entre entidades de la Capa Enlace.

Por Ejemplo,Puede Decirse que en un punto o cable existen un 1 cuando está es cantidad de volts y un cero cuando su nivel es de 0 volts .

Ejemplos de protocolos:

V.92 red telefónica módems

xDSL

IrDA capa física

USB capa física

Firewire

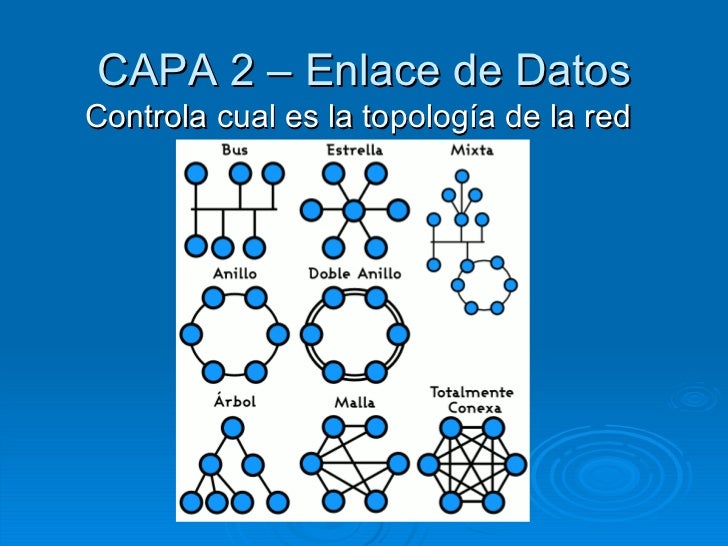

Capa 2 ejemplos:

El nivel de enlace de datos (en inglés data link level) o capa de enlace de datos es la segunda capa del modelo OSI, el cual es responsable de la transferencia fiable de información a través de un circuito de transmisión de datos. Recibe peticiones de la capa de red y utiliza los servicios de la capa física.

El objetivo de la capa de enlace es conseguir que la información fluya, libre de errores, entre dos máquinas que estén conectadas directamente (servicio orientado a conexión).

Para lograr este objetivo tiene que montar bloques de información (llamados tramas en esta capa), dotarles de una dirección de capa de enlace (Dirección MAC), gestionar la detección o corrección de errores, y ocuparse del control de flujo entre equipos (para evitar que un equipo más rápido desborde a uno más lento).

Cuando el medio de comunicación está compartido entre más de dos equipos es necesario arbitrar el uso del mismo. Esta tarea se realiza en la subcapa de control de acceso al medio.

Dentro del grupo de normas IEEE 802, la subcapa de enlace lógico se recoge en la norma IEEE 802.2 y es común para todos los demás tipos de redes (Ethernet o IEEE 802.3, IEEE 802.11 o Wi-Fi, IEEE 802.16 o WiMAX, etc.); todas ellas especifican un subcapa de acceso al medio así como una capa física distinta.

Otro tipo de protocolos de la capa de enlace serían PPP (Point to point protocol o protocolo punto a punto), HDLC(High level data link control o protocolo de enlace de alto nivel), por citar dos.

En la práctica la subcapa de acceso al medio suele formar parte de la propia tarjeta de comunicaciones, mientras que la subcapa de enlace lógico estaría en el programa adaptador de la tarjeta (driver en inglés).

Ejemplos de la topologia:

Capa 3 ejemplos:

El nivel de red o capa de red, según la normalización OSI, es un nivel o capa que proporciona conectividad y selección de ruta entre dos sistemas de hosts que pueden estar ubicados en redes geográficamente distintas. Es el tercer nivel del modelo OSI y su misión es conseguir que los datos lleguen desde el origen al destino aunque no tengan conexión directa. Ofrece servicios al nivel superior (nivel de transporte) y se apoya en el nivel de enlace, es decir, utiliza sus funciones.

Para la consecución de su tarea, puede asignar direcciones de red únicas, interconectar subredes distintas, encaminar paquetes, utilizar un control de congestión y control de errores.

Ejemplos de tipos de servicios:

- Servicios NO orientados a la conexión: Cada paquete debe llevar la dirección destino, y con cada uno, los nodos de la red deciden el camino que se debe seguir. Existen muchas técnicas para realizar esta decisión, como por ejemplo comparar el retardo que sufriría en ese momento el paquete que se pretende transmitir según el enlace que se escoja.

- Servicios orientados a la conexión: Sólo el primer paquete de cada mensaje tiene que llevar la dirección destino. Con este paquete se establece la ruta que deberán seguir todos los paquetes pertenecientes a esta conexión. Cuando llega un paquete que no es el primero se identifica a que conexión pertenece y se envía por el enlace de salida adecuado, según la información que se generó con el primer paquete y que permanece almacenada en cada conmutador o nodo.

Ejemplos de tipos de protocolos de la capa 3:

IP (IPv4, IPv6, IPsec)

OSPF

IS-IS

RIP

ICMP, ICMPv6

IGMP

Capa 4 ejemplos:

El nivel de transporte o capa de transporte es el cuarto nivel del modelo OSI encargado de la transferencia libre de errores de los datos entre el emisor y el receptor, aunque no estén directamente conectados, así como de mantener el flujo de la red. Es la base de toda la jerarquía de protocolo. La tarea de esta capa es proporcionar un transporte de datos confiable y económico de la máquina de origen a la máquina destino, independientemente de la red de redes física en uno. Sin la capa transporte, el concepto total de los protocolos en capas tendría poco sentido.

Bueno la imagen nos mustra lo siguiente: del internet, el LAN y otras LAN mandan la señal y del IP y de hay se transfieren al TCP Y UDP y de hay se relacionan las siguentes cosas como FTP,HTTP, SMTP, DNS, DNS Y TFTP.

los elemetos de transporte hay dirreccionamiento, Establecimiento de una conexion, liberacion de una conexion, Control de flojo y buffer, multiplaxión, etc.

Capa 5 ejemplos:

El nivel de sesión o capa de sesión es el quinto nivel del modelo OSI , que proporciona los mecanismos para controlar el diálogo entre las aplicaciones de los sistemas finales. En muchos casos, los servicios de la capa de sesión son parcialmente, o incluso, totalmente prescindibles. No obstante en algunas aplicaciones su utilización es ineludible.

La capa de sesión proporciona los siguientes servicios:

- Control del Diálogo: Éste puede ser simultáneo en los dos sentidos (full-duplex) o alternado en ambos sentidos (half-duplex).

- Agrupamiento: El flujo de datos se puede marcar para definir grupos de datos.

- Recuperación: La capa de sesión puede proporcionar un procedimiento de puntos de comprobación, de forma que si ocurre algún tipo de fallo entre puntos de comprobación, la entidad de sesión puede retransmitir todos los datos desde el último punto de comprobación y no desde el principio.

Todas estas capacidades se podrían incorporar en las aplicaciones de la capa 7. Sin embargo ya que todas estas herramientas para el control del diálogo son ampliamente aplicables, parece lógico organizarlas en una capa separada, denominada capa de sesión.

La capa de sesión surge como una necesidad de organizar y sincronizar el diálogo y controlar el intercambio de datos.

La capa de sesión permite a los usuarios de máquinas diferentes establecer sesiones entre ellos. Una sesión permite el transporte ordinario de datos, como lo hace la capa de transporte, pero también proporciona servicios mejorados que son útiles en algunas aplicaciones. Se podría usar una sesión para que el usuario se conecte a un sistema remoto de tiempo compartido o para transferir un archivo entre dos máquinas.

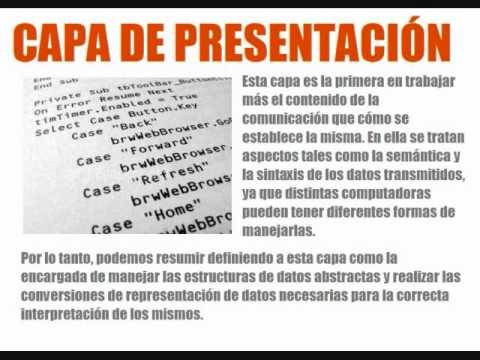

Capa 6 ejemplos:

El nivel de presentación o capa de presentación es el sexto nivel del Modelo OSI que se encarga de la representación de la información, de manera que aunque distintos equipos puedan tener diferentes representaciones internas de caracteres (ASCII, Unicode, EBCDIC), números (little-endian tipo Intel, big-endian tipo Motorola), sonido o imágenes, los datos lleguen de manera reconocible.

Esta capa es la primera en trabajar más el contenido de la comunicación que cómo se establece la misma. En ella se tratan aspectos tales como la semántica y la sintaxis de los datos transmitidos, ya que distintas computadoras pueden tener diferentes formas de manejarlas.

Por lo tanto, podemos resumir definiendo a esta capa como la encargada de manejar las estructuras de datos abstractas y realizar las conversiones de representación de datos necesarias para la correcta interpretación de los mismos.

Esta capa también permite cifrar los datos y comprimirlos. Actúa como traductor.

La Capa 6, o capa de presentación, cumple tres funciones principales. Estas funciones son las siguientes:

- Formateo de datos

- Cifrado de datos

- Compresión de datos

Para comprender cómo funciona el formateo de datos, tenemos dos sistemas diferentes. El primer sistema utiliza el Código ampliado de caracteres decimal codificados en binario (EBCDIC) para representar los caracteres en la pantalla. El segundo sistema utiliza el Código americano normalizado para el intercambio de la información (ASCII) para la misma función. La Capa 6 opera como traductor entre estos dos tipos diferentes de códigos.

El cifrado de los datos protege la información durante la transmisión. Las transacciones financieras utilizan el cifrado para proteger la información confidencial que se envía a través de Internet. Se utiliza una clave de cifrado para cifrar los datos en el lugar origen y luego descifrarlos en el lugar destino.

Ejemplos formato GIF,J PEG, O PNG para imagenes.

Capa 7 ejemplos:

El nivel de aplicación o capa de aplicación es el séptimo nivel del modelo OSI.

Ofrece a las aplicaciones (de usuario o no) la posibilidad de acceder a los servicios de las demás capas y define los protocolos que utilizan las aplicaciones para intercambiar datos, como correo electrónico (POP y SMTP), gestores de bases de datos y protocolos de transferencia de archivos (FTP).

Cabe aclarar que el usuario normalmente no interactúa directamente con el nivel de aplicación. Suele interactuar con programas que a su vez interactúan con el nivel de aplicación pero ocultando la complejidad subyacente. Así por ejemplo un usuario no manda una petición «GET /index.html HTTP/1.0» para conseguir una página en html, ni lee directamente el código html/xml. O cuando chateamos con el Mensajero Instantáneo, no es necesario que codifiquemos la información y los datos del destinatario para entregarla a la capa de Presentación (capa 6) para que realice el envío del paquetes.

Ejemplos de protocolos:

- FTP (File Transfer Protocol - Protocolo de transferencia de archivos) para transferencia de archivos.

- DNS (Domain Name Service - Servicio de nombres de dominio).

- DHCP (Dynamic Host Configuration Protocol - Protocolo de configuración dinámica de anfitrión).

- HTTP (HyperText Transfer Protocol) para acceso a páginas web.

- HTTPS (Hypertext Transfer Protocol Secure) Protocolo seguro de transferencia de hipertexto.

- POP (Post Office Protocol) para recuperación de correo electrónico.

- SMTP (Simple Mail Transport Protocol) para envío de correo electrónico.

- SSH (Secure SHell)

- TELNET para acceder a equipos remotos.

- TFTP (Trival File Transfer Protocol).

- LDAP (Lightweight Directory Access Protocol).

- XMPP, (Extensible Messaging and Presence Protocol) - Protocolo estándar para mensajería instantánea.

Modelo OSI

Modelo osi

El modelo de interconexión de sistemas abiertos (ISO/IEC 7498-1), también llamado OSI (en inglés, OpenSystem Interconnection 'sistemas de interconexión abiertos') es el modelo de red descriptivo, que fue creado por laOrganización Internacional para la Estandarización (ISO) en el año 1980.Es un marco de referencia para la definición de arquitecturas en la interconexión de los sistemas de comunicaciones.

A principios de 1980 el desarrollo de redes originó desorden en muchos sentidos. Se produjo un enorme crecimiento en la cantidad y tamaño de las redes. A medida que las empresas tomaron conciencia de las ventajas de usar tecnologías de conexión, las redes se agregaban o expandían a casi la misma velocidad a la que se introducían las nuevas tecnologías de red.

Para mediados de 1980, estas empresas comenzaron a sufrir las consecuencias de la rápida expansión. De la misma forma en que las personas que no hablan un mismo idioma tienen dificultades para comunicarse, las redes que utilizaban diferentes especificaciones e implementaciones tenían dificultades para intercambiar información. El mismo problema surgía con las empresas que desarrollaban tecnologías de conexiones privadas o propietarias. "Propietario" significa que una sola empresa o un pequeño grupo de empresas controlan todo uso de la tecnología. Las tecnologías de conexión que respetaban reglas propietarias en forma estricta no podían comunicarse con tecnologías que usaban reglas propietarias diferentes.

miércoles, 28 de mayo de 2014

Arquitecturas de red

Ethernet

Es un estándar de redes de área local para computadores con acceso al medio por detección de la onda portadora y con detección de colisiones (CSMA/CD). Su nombre viene del concepto físico de ether. Ethernet define las características de cableado y señalización de nivel físico y los formatos de tramas de datos del nivel de enlace de datos del modelo OSI.

Ethernet se tomó como base para la redacción del estándar internacional IEEE 802.3, siendo usualmente tomados como sinónimos. Se diferencian en uno de los campos de la trama de datos. Sin embargo, las tramas Ethernet e IEEE 802.3 pueden coexistir en la misma red.

Hace ya mucho tiempo que Ethernet consiguió situarse como el principal protocolo del nivel de enlace. Ethernet 10Base2 consiguió, ya en la década de los 90s, una gran aceptación en el sector. Hoy por hoy, 10Base2 se considera como una "tecnología de legado" respecto a 100BaseT. Hoy los fabricantes ya han desarrollado adaptadores capaces de trabajar tanto con la tecnología 10baseT como la 100BaseT y esto ayuda a una mejor adaptación y transición.

Las tecnologías Ethernet que existen se diferencian en estos conceptos:

- Velocidad de transmisión

- - Velocidad a la que transmite la tecnología.

- Tipo de cable

- - Tecnología del nivel físico que usa la tecnología.

- Longitud máxima

- - Distancia máxima que puede haber entre dos nodos adyacentes (sin estaciones repetidoras).

- Topología

- - Determina la forma física de la red. Bus si se usan conectores T (hoy sólo usados con las tecnologías más antiguas) y estrella si se usan hubs (estrella de difusión) o switches (estrella conmutada).

| Tecnología | Velocidad de transmisión | Tipo de cable | Distancia máxima | Topología |

|---|---|---|---|---|

| 10Base2 | 10 Mbit/s | Coaxial | 185 m | Bus (Conector T) |

| 10BaseT | 10 Mbit/s | Par Trenzado | 100 m | Estrella (Hub o Switch) |

| 10BaseF | 10 Mbit/s | Fibra óptica | 2000 m | Estrella (Hub o Switch) |

| 100BaseT4 | 100 Mbit/s | Par Trenzado (categoría 3UTP) | 100 m | Estrella. Half Duplex (hub) y Full Duplex (switch) |

| 100BaseTX | 100 Mbit/s | Par Trenzado (categoría 5UTP) | 100 m | Estrella. Half Duplex (hub) y Full Duplex (switch) |

| 100BaseFX | 100 Mbit/s | Fibra óptica | 2000 m | No permite el uso de hubs |

| 1000BaseT | 1000 Mbit/s | 4 pares trenzado (categoría 5e ó 6UTP ) | 100 m | Estrella. Full Duplex (switch) |

| 1000BaseSX | 1000 Mbit/s | Fibra óptica (multimodo) | 550 m | Estrella. Full Duplex (switch) |

| 1000BaseLX | 1000 Mbit/s | Fibra óptica (monomodo) | 5000 m | Estrella. Full Duplex (switch) |

Arcnet

Arquitectura de red de área local desarrollado por Datapoint Corporation en 1977 que utiliza una técnica de acceso de paso de testigo como el Token Ring. La topología física es en forma de estrella mientras que la topología lógica es en forma de anillo, utilizando cable coaxial y hubs pasivos (hasta 4 conexiones) o activos.

Es un protocolo de la red de área local (LAN), similar en propósito a Ethernet o al token ring. ARCNET era el primer sistema extensamente disponible del establecimiento de una red para los microordenadores y llegó a ser popular en los años 80 para las tareas de la ofimática.

Originalmente ARCNET utilizó el cable coaxial de RG-62/U y los hub pasivos o activos en una topología en bus star-wired.

Token Ring

Token Ring es una arquitectura de red desarrollada por IBM en los años 1970 con topología física en anillo y técnica de acceso de paso de testigo, usando un frame de 3 bytes llamado token que viaja alrededor del anillo. Token Ring se recoge en el estándar IEEE 802.5. En desuso por la popularización de Ethernet; actualmente no es empleada en diseños de redes.

Tipos de formatos de token ring

| 1 byte | 1 byte | 1 byte | 6 bytes | 6 bytes | >= 0 | 4 bytes | 1 byte | 1 byte |

| SD | AC | FC | Dir. Destino | Dir. Origen | Info | FCS | ED | FS |

- Formato del testigo:

| SD | AC | ED |

- SD/ED (Start / Ending designator): Codificación HH o LL (No válidos en Mánchester Diferencial).

- AC: Access control.

PPP T M RRR

- PPP: Prioridad.

- T: Testigo (Si/No).

- M: Monitorización.

- RRR: Reserva de prioridad.

- FC: Frame Control (Tipo)

- Datos (LLC-PDU).

- Control (Mantenimiento y operación de la red).

- FCS: CRC por errores.

- FS: Frame Status, sirve para confirmación MAC.

A C rr A C rr

- A: Se ha pasado por el destino.

- C: El destinatario la ha leído.

miércoles, 7 de mayo de 2014

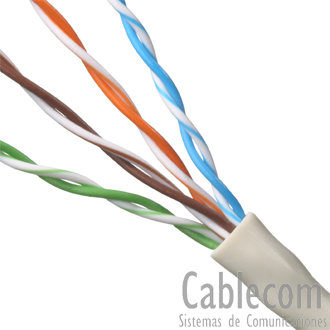

Elaborar cable de red

Un cable red es un medio fìsico de transmiciòn que sirve para conectar dispositivos de distinta capa del modelos OSI.

El cable estructurado para red de computadoras nombra 2 tipos de configuraciones a seguir las cuales son la T568A y la T568B, con la diferencia en el orden de colores para el RJ45.

Material que necitamos:

Cable para la conexiòn(Hay de clases y categorìas)

2 Conectores RJ45.

Pinzas ponchadoras.

Como veras el cable contiene en su interior 8 cables màs delgados ,cada uno con un distinto color y dos pares bueno pues esos cablecitos estàn aislados con una malla de hilo y una exterior de plàstico, lo primero a realizar es tomar las tigerasy cortaràs los aislantes a unos 5 ò 6 cm de la punta del cable.

Mi nota:Ojo cortar solo el alrededor no los cables.Realizalo con precaciòn.

Posteriormente una vez cortado, se quita el aislante para liberar nuestros 8 cables que encontramos trenzados(Ya que el cable que usamos es UTP).Tenemos que separar estos de uno en uno y acomodarlos segùn la Norma que utilicemos.

CABLE DIRECTO

Este tipo de cable tiene la misma norma en ambos extremos.Ejemplo:

De PC a Switch/Hub.

De Switch a Router.

Orden de colores

Extremo 1

Pin a Pin

Extremo 2

Naranja y blanco

Pin 1 a 1

Naranja y blanco

Naranja

Pin 2 a 2

Naranja

Verde y blanco

Pin 3 a 3

Verde y blanco

Azul

Pin 4 a 4

Azul

Azul y blanco

Pin 5 a 5

Azul y blanco

Verde

Pin 6 a 6

Verde

Marròn y blanco

Pin 7 a 7

Marròn y blanco

Marròn

Pin 8 a 8

Marròn

CABLE CRUZADO

Este cable tiene distinta norma en los extremos(Uno con T568A y el otro con T568B).Ejemplo:

De PC a PC.

De Switch/Hub a Switch/Hub.

De Router a Router(el cable serial se considera cruzado).

Orden de colores

Extremo 1

Pin a Pin

Extremo 2

Naranja y blanco

Pin 1 a 1

Verde y blanco

Naranja

Pin 2 a 2

Verde

Verde y blanco

Pin 3 a 3

Naranja y blanco

Azul

Pin 4 a 4

Azul

Azul y blanco

Pin 5 a 5

Azul y blanco

Verde

Pin 6 a 6

Naranja

Marròn y blanco

Pin 7 a 7

Marròn y blanco

Marròn

Pin 8 a 8

Marròn.

Una vez realizado nuestro separado de cables ,vamos a estirarlos perfectamente de forma recta para la entrada a los conectores RJ45, cortaremos las puntas de ellos una vez estirados para emparejarlos y que todos se encuentren en linea.Teniendolos de forma paralela ,introduciremos los cablecillos al conector , hasta que hagan contacto con las cuchillas , procurando que los cables vayan por el canal de conexiòn, hasta llegar al tope.

Ahora sin dejar de presionar los cables dentro del RJ45,colocaras a este en el espacio de ponchado de las pinzas y presionaras hasta que se incrusten bien , pues esa serà la misiòn de ponchado.

Nota:Elaboraràs los mismos pasos segùn la norma utilizadaen el orto extremo del cable.

Finalmente deberàs probar que el ponchado se realizò de forma exitosa para ello necesitas un comprobador de cables.

Suscribirse a:

Comentarios (Atom)